I recenti aggiornamenti di Windows 10 rilasciati nel Maggio 2018 hanno introdotto alcuni miglioramenti alla sicurezza di alcuni protocolli, eliminando problemi legati a vulnerabilità note. Tra questi, sono state introdotte nuove regole di sicurezza su alcune vulnerabilità del protocollo CredSSP nella fase di autenticazione RDP, più noto come Terminal Desktop o Desktop Remoto.

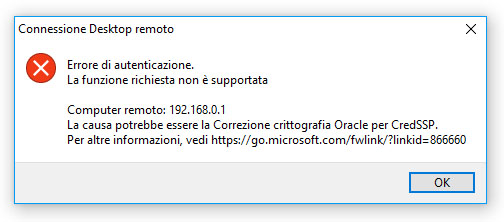

Sfortunatamente questo ha provocato per un gran numero di utenti la comparsa del seguente errore al momento di effettuare una connessione remota mediante RDP:

Errore di autenticazione. La funzione richiesta non è supportata.

La causa potrebbe essere la Correzione crittografia Oracle per CredSSP.

Per altre informazioni, vedi https://go.microsoft.com/fwlink/?linkid=866660

Questo articolo è dedicato alla comprensione delle cause di questo errore e alle varie possibilità di soluzione.

Cos è CredSSP

Il protocollo di protezione credenziali CredSSP (Credential Security Support Provider protocol) è un provider di autenticazione che elabora le richieste di autenticazione per altre applicazioni. Nelle versioni vulnerabili di CredSSP esiste un problema, identificato recentemente, che consente l'esecuzione di codice remoto: un utente malintenzionato che sfrutti questa vulnerabilità può inoltrare le credenziali utente per eseguire codice nel sistema di destinazione. Qualsiasi applicazione che dipende da CredSSP per l'autenticazione può essere vulnerabile a questo tipo di attacco.

Per risolvere il problema sono stati rilasciati i seguenti aggiornamenti per le recenti versioni di Windows:

- B4103721 per la Build 1803

- KB4103727 per la Build 1709

- KB4103731 per la Build 1703

- KB4103723 per la Build 1609 e per Windows Server 2016

Ulteriori informazioni sulla vulnerabilità sono disponibili a questo link: 2018-CVE-0886.

La soluzione

Per non ricevere l’errore e potersi collegare tramite RDP occorre installare l'update di cui sopra sia sul client che sul server: questa è di gran lunga la soluzione più sicura, in quanto risolve il problema mantenendo attivi tutti i protocolli di sicurezza previsti.

Nel caso in cui non fosse possibile intervenire sul server è possibile risolvere in un altro modo, disattivando la modalità protetta CredSSP sul client e forzando in questo modo l'autenticazione in modalità non sicura (vulnerabile). Inutile dire che si tratta di un workaround che è opportuno utilizzare soltanto temporaneamente, ad esempio per ripristinare la connessione necessaria per installare anche sul server la nuova patch.

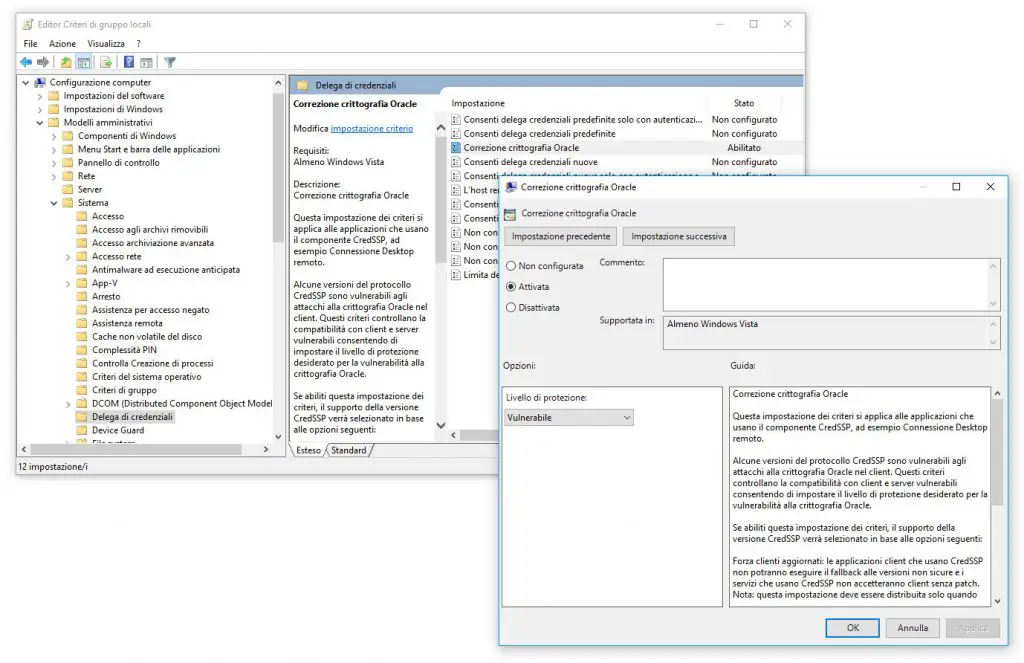

Per forzare la modalità non sicura di autenticazione CredSSP è necessario seguire questa procedura:

- Fare click su Start, quindi su ESEGUI (oppure tasto Windows + R) e digitare gpedit.msc

- Nella maschera che si apre selezionare CONFIGURAZIONE COMPUTER –> MODELLI AMMINISTRATIVI –> SISTEMA –> DELEGA CREDENZIALI; una volta lì, selezionare nella colonna di destra, con un doppio click, la voce CORREZIONE CRITTOGRAFIA ORACLE.

- Nella maschera successiva selezionare ATTIVATA e quindi, nel menu’ a tendina LIVELLO DI PROTEZIONE, selezionare la voce VULNERABILE, come nella screenshot seguente.

Nel caso non si possa accedere a gpedit - funzionalità non presente, ad esempio, in Windows 10 Home Edition - occorre creare (o modificare) la chiave di registro AllowEncryptionOracle all'interno del registro di sistema. Per effettuare questa operazione, seguite le istruzioni seguenti:

- Fare click su Start, quindi scrivere ESEGUI (oppure tasto Windows + R) e digitare regedit

- Navigare in HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters\

- Create la chiave AllowEncryptionOracle (o modificatela, se già presente) impostando il valore DWORD 2 (il valore predefinito dopo la patch dovrebbe essere 1).

In alternativa, è possibile scaricare ed eseguire questo script .reg che compie le medesime operazioni descritte sopra. E' però importante ricordare che si tratta di un workaround temporaneo, che dovremmo aver cura di disinstallare - rimuovendo la chiave AllowEncryptionOracle a DWORD 1 - non appena saremo riusciti a installare la patch sul server.

Per il momento è tutto: felice connessione!

One Comment on “Errore Crittografia Oracle CredSSP su Connessione Desktop Remoto - Come Risolvere Come risolvere un problema di sicurezza legato agli aggiornamenti di sicurezza Windows 10 di maggio 2018 che impedisce la connessione tramite Desktop Remoto”