Indice dei contenuti

Pubblico questo articolo in conseguenza della diffusione capillare nelle ultime settimane di un nuovo, ennesimo tentativo di frode a mezzo e-mail. Questa volta la tecnica utilizzata è particolarmente subdola: il presunto ricattatore, attraverso una e-mail minatoria, dichiara di essere riuscito ad hackerare il computer (e/o indirizzo e-mail) del destinatario e di aver trovato materiale compromettente, o addirittura di aver filmato il malcapitato tramite la sua stessa webcam.

Come prova della veridicità delle sue affermazioni, il ricattatore include nel messaggio una password in chiaro che, se non vera, risulta comunque preoccupantemente verosimile: una vecchia password che avete utilizzato fino a non molto tempo fa, oppure che state ancora utilizzando per alcuni siti, o addirittura (nel peggiore dei casi) la vostra password attuale.

Ovviamente, il messaggio termina con una richiesta di pagamento, rigorosamente da effettuare tramite bitcoin, in mancanza del quale il materiale "compromettente" recuperato a seguito della violazione sarà distribuito ad amici, parenti e chissà a chi altro.

E' inutile dire che questa frode, rispetto alle tante a cui ormai siamo abituati e che ormai abbiamo imparato a riconoscere e ignorare, risulta particolarmente efficace: la lettura della propria password in chiaro, che risulta evidentemente in possesso del ricattatore, è una vera e propria doccia fredda che non può non infastidire e preoccupare chiunque. Nonostante il resto della e-mail sia con tutta probabilità palesemente artefatto - si parla spesso di una webcam, mentre magari non abbiamo nessuna webcam - la presenza quel singolo particolare è chiaramente un problema, segno inequivocabile che qualcosa non ha funzionato come dovrebbe.

Cosa è successo? Come hanno fatto a scoprire quella password? Cosa hanno potuto effettivamente trafugare? E soprattutto, cosa posso fare per mettere al sicuro la mia posta, i miei documenti e/o la mia identità online?

A questi interrogativi, del tutto legittimi, cercherò di dare una risposta con questo articolo. La premessa necessaria è che la situazione con tutta probabilità non è grave come sembra, soprattutto se il destinatario della e-mail in questione ha adottato e seguito una buona politica di gestione e utilizzo delle credenziali.

Cosa è successo?

Cominciamo con lo spiegare sinteticamente cosa è successo, ovvero come ha fatto il ricattatore ad entrare in possesso della nostra password. La prima cosa da chiarire è che, fortunatamente, non c'è stata una violazione sui nostri sistemi: nessun hacker ha violato le nostre difese informatiche. Al tempo stesso, però, una violazione c'è stata: ad essere stato hackerato è, con tutta probabilità, un sito o servizio web al quale ci siamo registrati - recentemente o anche molto tempo fa - e sul quale avevamo utilizzato la password che ci viene oggi propinata come "nostra". Questo spiega anche come mai il presunto hacker se l'è presa "proprio con noi". In realtà, a ben vedere, il messaggio che abbiamo ricevuto è tutto fuorché personalizzato: con tutta probabilità è stato inviato tramite uno script automatizzato a tutto il database degli utenti del sito oggetto di violazione, il quale conteneva sia la nostra e-mail che le credenziali di accesso da noi inviate al momento della registrazione.

Tale password risulta verosimile perché è effettivamente una delle password che utilizziamo per la registrazione su uno o più siti: nella peggiore delle ipotesi, se siamo stati incauti al punto di utilizzare sempre e solo la stessa password per tutti i siti e i servizi web a cui ci registriamo, è addirittura LA NOSTRA password. Questo ci porta a formulare una prima considerazione, importantissima in ottica di sicurezza informatica: MAI UTILIZZARE LA STESSA PASSWORD SU PIU' SITI O SERVIZI, onde evitare di incorrere in questo tipo di problemi.

Come hanno fatto?

A questo punto, gli utenti più esperti potrebbero porsi un'altra domanda. Ma le password, quando vengono memorizzate all'interno dei database dei vari siti, non dovrebbero essere criptate? La risposta è affermativa: la quasi totalità dei siti web realizzati con tecnologie moderne (WordPress, Joomla, Drupal, etc.) prevede un meccanismo di encryption basato su hashing: questa tecnica prevede che la password da noi inserita, prima di essere memorizzata, venga trasformata in una stringa di testo completamente differente per mezzo di un algoritmo proprietario, senza alcuna possibilità di compiere il processo inverso: da quel momento in poi, per verificare che la password sia corretta, il sito non fa altro che trasformare quella che di volta in volta digitiamo e quindi confrontare le "trasformazioni", senza mai utilizzare (e senza mai memorizzare) la password in chiaro.

Se le cose stanno realmente così, come ha fatto il "nostro" hacker a impadronirsi della password in chiaro? Rispondere a questa domanda non è sempre possibile, visto che non sappiamo quale sia il sito oggetto di hacking e che tipo di contromisure di sicurezza avesse in uso. Tuttavia, nella maggior parte dei casi la spiegazione non potrà che essere una delle seguenti:

- Il sito in questione memorizzava le password in chiaro, senza aver implementato alcun sistema di hashing o encrypting: è una eventualità piuttosto comune dei siti "amatoriali", come i classici blog "costruiti a mano" da qualche sviluppatore improvvisato senza utilizzare strumenti o prodotti come WordPress e - soprattutto - gli standard di sicurezza e le best practices di sviluppo che è invece opportuno e necessario seguire proprio per proteggere sé stessi e i propri utenti. Questo ci porta a una seconda, importante considerazione: MAI MEMORIZZARE LE PASSWORD IN CHIARO.

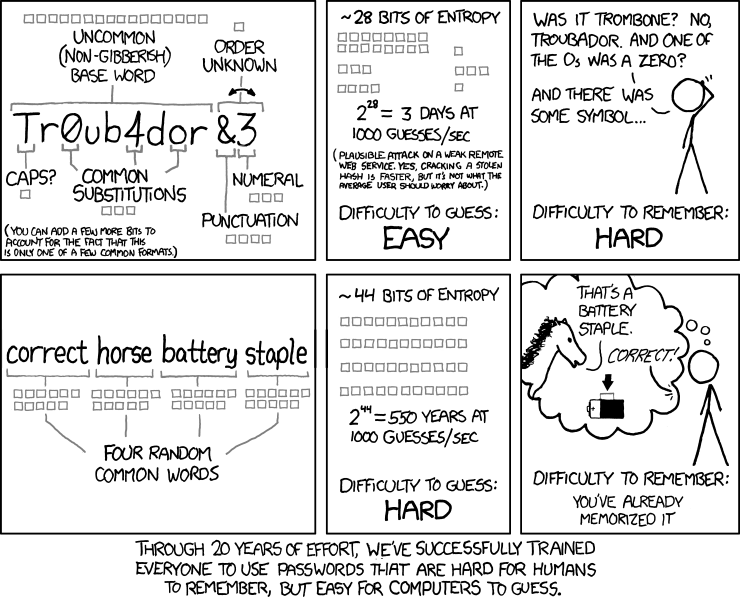

- Il sito in questione non utilizzava un sistema di hashing sufficientemente sicuro: un algoritmo di hashing è sicuro soltanto se prevede l'utilizzo di un fingerprint o seed personalizzato, ovvero di un blocco di testo - diverso da sito a sito - che viene utilizzato come "base" per realizzare le trasformazioni delle stringhe di testo (le password) che gli vengono richieste. In altre parole, è sicuro soltanto se utilizza una "password" a sua volta. Sfortunatamente, la tecnica di effettuare un hashing con un seed personalizzato è piuttosto recente: la maggior parte dei siti sviluppati tra gli anni '90 e gli anni 2000 prevede l'utilizzo di algoritmi di hashing standard, come MD5 o SHA-1: le trasformazioni effettuate da queste funzioni, per quanto sicure e non reversibili, hanno l'enorme problema di risultare del tutto identiche per tutti i siti e/o i servizi che le implementano senza "personalizzarle". Questo, nel corso degli anni, ha portato alla nascita di veri e propri database online (come ad esempio MD5online.com) che offrono un servizio di reverse engineering automatizzato per risalire alla password in chiaro partendo dall'hash. Questi servizi non fanno in realtà niente di speciale: si limitano ad avere un enorme database contenente milioni di possibili password "comuni" (come ad es. i lemmi di tutte le lingue scritte del mondo, tutti i numeri da 0 a 9999999999, e così via) e i loro hash corrispondenti, avendo così la possibilità di poter identificare la password in chiaro a partire dall'hash. Cosa c'entra tutto questo con il nostro discorso? E' molto semplice: nel caso in cui l'hacker sia venuto in possesso di un database di utenti contenente una serie di e-mail in chiaro e di nostra password criptate tramite MD5, gli sarà bastato passare tutte le password al vaglio di uno di questi servizi di reverse engineering automatizzati per ottenere una serie di password in chiaro. Come abbiamo detto poc'anzi, questo processo di "riconversione" funziona soltanto se la password utilizzata è piuttosto comune (un numero, una parola etc.), il che ci porta a una terza considerazione di sicurezza: MAI UTILIZZARE PASSWORD TROPPO SEMPLICI. Per comprendere cosa sia una password troppo semplice, consiglio la lettura di questa illuminante voce di Wikipedia o, per chi non ha voglia di immergersi in tecnicismi, di questa spassosa (e non meno illuminante) vignetta del celebre webcomic XKCD:

- Il sito in questione, pur utilizzando misure di sicurezza adeguate, è stato oggetto di una violazione importante: pur trattandosi della possibilità in assoluto più remota, non è del tutto impossibile: esistono numerosi casi nella storia recente - Sony, Microsoft, Twitter, solo per citarne alcuni - in cui colossi del commercio online sono stati vittima di attacchi informatici che hanno consentito agli hacker di poter trafugare un gran numero di password relative ai loro utenti. Pur trattandosi con tutta probabilità di password "trasformate", ovvero criptate tramite hash o algoritmi di cifratura molto sofisticati, è possibile che gli hacker responsabili dell'operazione riescano ad impadronirsi anche dei dettagli dell'algoritmo di encryption - e/o del relativo seed, fingerprint o chiave utilizzata per rendere le "trasformazioni" univoche e sicure - e che quindi riescano a risalire alle password in chiaro. In alcuni casi, la mole di password ottenuta è tale (si pensi al Data Breach subito da Sony e Microsoft nel settembre 2015, che portò al furto delle credenziali di oltre due milioni di utenti Playstation e X-Box) da rendere persino possibile un tentativo di reverse engineering basato su tecniche di brute-force. Questo tipo di operazioni possono essere immediate o richiedere un pò di tempo (anche diversi mesi o anni), a seconda delle caratteristiche dell'encrypting utilizzato e dell'infrastruttura a disposizione degli hacker, ma sicuramente - con l'avanzare della potenza di calcolo dei processori - esiste la possibilità che una qualsiasi password criptata possa prima o poi essere riconvertita nel suo equivalente chiaro. Questa eventualità ci porta a una quarta importantissima considerazione di sicurezza: CAMBIARE SPESSO LA PROPRIA PASSWORD E' FONDAMENTALE.

Cosa posso fare?

Ora che abbiamo compreso cosa è successo e come è stato possibile, non resta che stabilire il da farsi: cosa fare quando si riceve una e-mail di questo tipo, contenente una delle proprie password in chiaro?

Inutile dire che sottostare al ricatto pagare è, come sempre in questi casi, assolutamente fuori discussione. Pagare o no è assolutamente irrilevante e non modificherà minimamente la vostra situazione, anche perché la modalità di pagamento richiesta - bitcoin wallet - non consente minimamente di tracciare il mittente o il destinatario della transazione: di conseguenza, il ricattatore non avrebbe modo di capire che avete pagato neanche volendo, cosa che del resto non gli interessa. Ricordate che state "trattando" con persone che fanno pesca a strascico tramite script automatizzati che inviano milioni di e-mail, sperando che qualche utente spaventato caschi nella loro rete. Del resto, se ci pensate bene, non c'è nulla da pagare: a conti fatti avete già pagato, nel senso che i vostri dati personali - in conseguenza del data-breach subito dal sito o servizio a cui avevate scelto di affidarli - sono già stati acquisiti e utilizzati da questi malintenzionati. Quello che dovete fare è impedire che possano utilizzarli per prenderne degli altri.

Per questo motivo, la prima cosa da fare è non perdere la calma. La seconda è farsi un serio "esame di coscienza informatica", pensando con grande attenzione se la password utilizzata per registrarsi a quel sito (che, ricordiamo, è già in mano agli hacker) è stata o è tutt'ora da noi utilizzata anche per connettersi ad altri servizi.

La risposta a questo fondamentale processo di auto-analisi determinerà le contromisure che dovrete necessariamente prendere al fine di proteggere la vostra sicurezza e quella delle persone con cui interagite tramite internet.

Password ancora in uso? Codice rosso

Se la password è ancora "attiva", ovvero in uso presso uno o più servizi, è assolutamente necessario modificarla, soprattutto se siamo stati così ingenui - è il caso di dirlo - da utilizzarla per servizi anche molto importanti come il vostro account e-mail (soprattutto quello dove avete ricevuto la e-mail incriminata!), sistemi di pagamento online (ad es. PayPal), siti e-commerce (eBay, Amazon), account vitali per il vostro smartphone (Google, Apple) e via dicendo. Sia come sia, indipendentemente da come e quanto avete utilizzato quella password, il vostro obiettivo primario dev'essere renderla inutile... e per farlo, ahiumé, non c'è che un solo modo: modificarla ovunque pensiate di averla utilizzata con una nuova password sicura e univoca per ciascun sito o servizio.

Non prendere immediatamente queste precauzioni, rimandare la cosa "a data da destinarsi" o peggio ancora far finta di non aver ricevuto niente, è il più grande errore che possiate fare a fronte di un'esperienza del genere. Dovete avere l'umiltà di comprendere che, se fate parte di quella categoria di persone che utilizzano la stessa password per decine di siti e servizi, il vostro concetto di "sicurezza informatica" è ancora piuttosto primitivo. Sia ben chiaro, nessuno intende colpevolizzarvi per questo: la violazione l'hanno fatta gli hacker, non certo voi. Al tempo stesso, è importante che comprendiate l'importanza e l'assoluta necessità di agire: se quella password è ancora utilizzata da qualche parte, avete il dovere di proteggere voi stessi e i vostri familiari, conoscenti e/o colleghi modificandola immediatamente. Non farlo vi espone a dei rischi che, non essendo chiaramente degli esperti informatici, non siete con tutta probabilità neanche in grado di valutare.

Non appena avrete modificato la password presso i siti e servizi dove eravate certi che le vecchie credenziali fossero ancora attive, passate al paragrafo successivo.

Password in uso sulla E-Mail incriminata? Codice (ultra)rosso!

Nel malaugurato caso in cui la password che avete ricevuto all'interno della e-mail di riscatto fosse la stessa che utilizzavate per accedere all'account e-mail sul quale avete ricevuto il riscatto, dovete valutare seriamente l'eventualità che l'hacker sia riuscito ad accedere alla vostra casella e-mail: a conti fatti, potete essere certi che questo non è avvenuto solo se avevate abilitato preventivamente l'autenticazione a due fattori presso il vostro provider e-mail (ad es. GMail).

Se le cose stanno così, è estremamente importante compiere i seguenti passaggi:

- Modificare immediatamente la password (ma dovreste averlo già fatto), abilitando anche, se possibile, l'autenticazione a 2 fattori.

- Leggere tutte le e-mail eventualmente ancora presenti nella casella postale e modificare immediatamente eventuali password ivi contenute, come ad esempio: i messaggi di conferma di registrazione (alcuni siti hanno la pessima abitudine di ripetere la vostra password in chiaro); i messaggi di colleghi o amici o parenti che vi scrivono la password in chiaro di qualche sito o servizio a cui avete dovuto accedere; e così via. Tutte queste eventualità ci portano a fare un'ultima, importante considerazione: MAI COMUNICARE LE PASSWORD IN CHIARO TRAMITE E-MAIL.

- Nel caso in cui vi siano gli estremi per un Data-Breach, ovvero se la vostra casella e-mail conteneva dati personali di amici, parenti e/o colleghi, valutate l'opportunità di avvertirli: mi rendo conto che potrebbe sembrarvi una umiliazione ma, poiché si tratta di persone che si fidano di voi, in questo momento è vostro dovere tutelarli. Quello che vi è successo può capitare e, in buona parte, non è colpa vostra - voi avete commesso solo l'errore di aver utilizzato su un sito web la stessa password di accesso dell'e-mail che avete utilizzato per registrarvi: al tempo stesso, è probabile che siate ancora in tempo per contenere la cosa ed evitare problemi più grossi.

- Nel caso in cui la casella in questione sia relativa a una e-mail aziendale o di lavoro, o contenga informazioni relative alla vostra azienda, è molto probabile che la comunicazione del potenziale Data-Breach sia per voi un'azione obbligatoria, prevista dal vostro contratto e/o dalle informative sul trattamento dei dati che vi sono state consegnate al momento dell'assunzione e che avete firmato. E' pertanto assolutamente necessario che prendiate contatto con il vostro responsabile IT (o funzionario di riferimento) per decidere il da farsi: mai come in questo caso agire con prontezza può essere tutto ciò che serve per evitare problemi molto più grossi nell'immediato futuro... oltre a mettervi al riparo da possibili sanzioni di ordine disciplinare qualora i nodi (e/o i dati) dovesero venire al pettine.

Non siete sicuri? Verificate subito (e in caso provvedete)

In molti casi, a meno che non possediate un portachiavi contenente le password di tutti i siti e servizi che utilizzate e/o non utilizziate una password diversa per ciascun sito, vi troverete nella tipica situazione in cui non avrete la possibilità di escludere con certezza che la password che è entrata in possesso del vostro "ricattatore" non sia la stessa che utilizzate per accedere siti o servizi "rilevanti".

Se le cose stanno così, è probabile che facciate parte di quella categoria di utenti che utilizzano tre o quattro password in tutto, "alternandole" di volta in volta con criteri più o meno strutturati: la password "personale", quella "per le cose di lavoro", e così via. Anche questa tecnica, pur dando l'impressione di essere molto più sofisticata della precedente, è sintomo - per lo meno al giorno d'oggi - di un approccio alla sicurezza informatica assolutamente inadeguato.

Il consiglio, in tutti questi casi, è di farsi un rapido giro su tutti i siti realmente importanti (online banking, PayPal, Amazon, Google/Apple, etc.) e assicurarsi che la password sia differente e univoca, avendo cura di abilitare il 2-factor authentication qualora non già presente.

Password non più in uso? Nessun problema (o quasi)

Veniamo ora all'ultima possibilità, ovvero quella in cui la vostra politica di gestione delle credenziali vi rende in grado di poter affermare, con un ragionevole margine di certezza, che la password entrata in possesso dell'hacker che vi sta chiedendo il "riscatto" non sia utilizzata presso nessun sito rilevante.

Se le cose stanno così, non avete nulla (o quasi) da temere e potete pertanto dormire sonni tranquilli. Per sicurezza, vi suggerisco comunque di svolgere le seguenti attività:

- Eliminate la e-mail che avete ricevuto (contiene comunque una password in chiaro) o salvatela in un posto sicuro, avendo cura di assicurarvi che non contenga virus o file potenzialmente infetti: solitamente le e-mail di questo tipo non contengono allegati sospetti, ma non si può mai sapere...

- Abilitate la 2-factor autentication presso tutti i siti e i servizi che la supportano, con particolare riguardo ai siti "importanti" (e-payment, e-commerce, Google/Apple, etc.).

- Fate una visita al sito HaveIBeenPwned.com, che contiene un database di tutte le e-mail che sono state oggetto di data-breach degni di nota: vi sarà sufficiente inserire i vostri account e-mail per verificare se è il caso di modificare la password di quel servizio (e/o casella e-mail, e/o altri servizi aventi password analoga) oppure no.

Conclusioni

Ora che siamo giunti al termine di questo lungo articolo, cerchiamo di tenere a mente le principali considerazioni di sicurezza che sono emerse nel corso della nostra analisi:

- NON UTILIZZARE LA STESSA PASSWORD SU PIU' SITI O SERVIZI.

- NON MEMORIZZARE LE PASSWORD IN CHIARO.

- NON UTILIZZARE PASSWORD TROPPO SEMPLICI.

- CAMBIARE SPESSO LA PROPRIA PASSWORD E' FONDAMENTALE.

- SE POSSIBILE, ATTIVARE SEMPRE L'AUTENTICAZIONE A DUE FATTORI.

- MAI COMUNICARE LE PASSWORD IN CHIARO TRAMITE E-MAIL.

Molto probabilmente si tratta di consigli che vi sono stati dati numerose volte in passato, magari dal vostro cugino smanettone, amministratore di sistema, tecnico informatico o collega del reparto IT: al tempo stesso, se state leggendo questo articolo, è molto probabile che abbiate bisogno di sentirveli ripetere ancora una volta.